企業のサイバーセキュリティ対策の基本とは?“ホームセキュリティ”に例えて専門家がわかりやすく解説

[この記事を書いたサイバーセキュリティの専門家]

- 会社名

- MS&ADインターリスク総研株式会社

- 所属名

- デジタルイノベーション本部スタッフ スペシャリスト

- 執筆者名

- 遠藤 宣孝 Noritaka Endo

2025.2.17

流れ

- 中小企業の被害も多く発生

- ホームセキュリティとサイバーセキュリティ対策の共通点とは?

- まずは「攻撃されにくい状態」に!

- 費用対効果の高いASM

近年、企業を狙ったサイバー攻撃が多数発生していて、その手口も巧妙化しています。情報漏えいやシステム障害などの被害は、企業の存続を揺るがすほどの深刻な事態を引き起こしかねません。

リスク担当者として、企業のサイバーセキュリティ対策を強化することは喫緊の課題です。

一方で、サイバーセキュリティ対策といっても、「どこから手をつければいいの?」「具体的に何をすればいいのかわからない」と感じている方も多いのではないでしょうか?

そこで今回は、サイバーセキュリティ対策の基本について、当社のセキュリティ対策の専門家、遠藤宣孝が“ホームセキュリティ”に例えてわかりやすく解説します。

中小企業の被害も多く発生

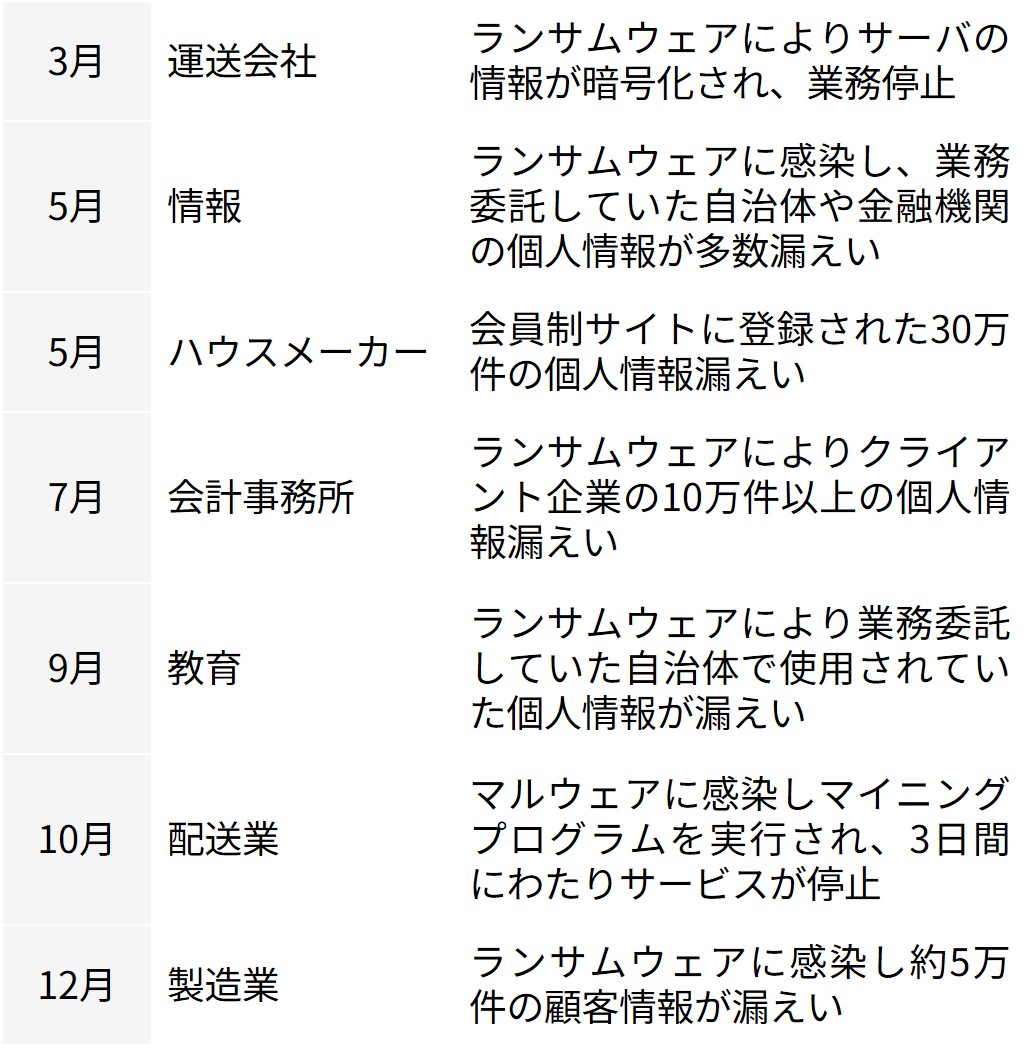

企業を狙ったサイバー攻撃は後を絶ちませんが、近年は、業務委託先やグループ会社など中小企業の被害も多く発生しています。去年(2024)には、以下のような被害がありました。

2024年のサイバー攻撃被害事例(中小企業を中心に)

| 3月 | 運送会社 | ランサムウェアによりサーバの情報が暗号化され、業務停止 |

|---|---|---|

| 5月 | 情報 | ランサムウェアに感染し、業務委託していた自治体や金融機関の個人情報が多数漏えい |

| 5月 | ハウスメーカー | 会員制サイトに登録された30万件の個人情報漏えい |

| 7月 | 会計事務所 | ランサムウェアによりクライアント企業の10万件以上の個人情報漏えい |

| 9月 | 教育 | ランサムウェアにより業務委託していた自治体で使用されていた個人情報が漏えい |

| 10月 | 配送業 | マルウェアに感染しマイニングプログラムを実行され、3日間にわたりサービスが停止 |

| 12月 | 製造業 | ランサムウェアに感染し約5万件の顧客情報が漏えい |

中小企業の被害が相次いで発生している主な理由として、以下のような点が考えられます。

セキュリティ対策にリソースをかけられない

- セキュリティ対策にかける予算や人材などのリソースが不足していて、セキュリティ対策が遅れている。

- 人手が足りず、対策や運用に手が回らない。

攻撃者側が容易に攻撃を実行できる環境が整っている

- RaaS(Ransomware as a Service)※1に代表するような、気軽に攻撃を実行できる環境が普及している。

- あえて困難な大企業を狙うより、セキュリティ対策に手が回っていない“すぐに稼げる”中小企業がターゲットとなっている。

大企業への侵入の足掛かりとして狙われる

- サプライチェーン攻撃※2として知られるように、セキュリティ対策が遅れている中小企業・取引先・グループ会社を狙い、その後、最終的に大企業へと侵入を行う。

- 攻撃者が無差別にスキャンを実施した結果、脆弱性が残る中小企業が被害にあう。

※1 ランサムウェア攻撃をサービスとして提供・実行するビジネスモデル

※2 サプライチェーン攻撃については以下の記事も参考にしてください

https://rm-navi.com/search/item/2018

ホームセキュリティとサイバーセキュリティ対策の共通点とは?

こうした状況の中で、企業のリスク担当者のみなさんの中には、「対策はしているけど、十分なのか不安」「どこから始めたらいいのかわからない」などのお悩みを抱えている方もいらっしゃるかもしれません。

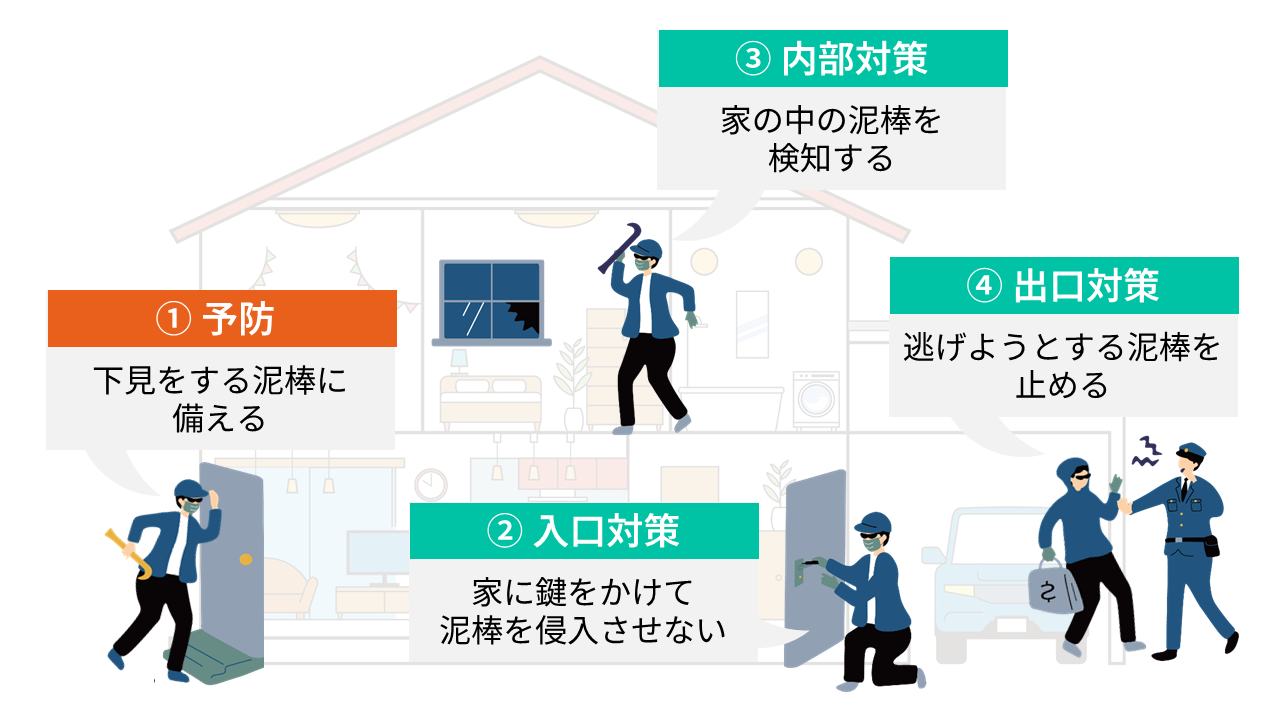

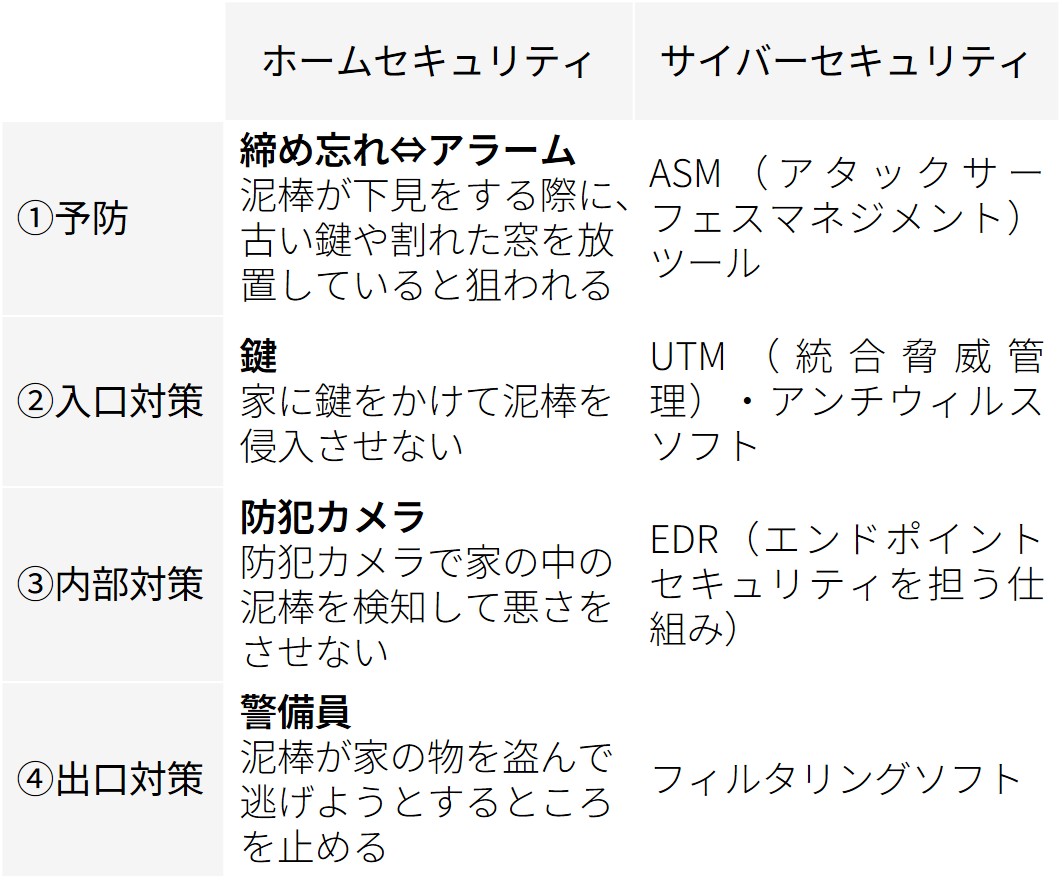

実際、サイバーセキュリティ対策には、やるべきことがたくさんあるのですが、実は企業を守るためのサイバーセキュリティ対策には、ホームセキュリティと共通する考え方があるので、ホームセキュリティを例に対策の考え方を整理すると理解をしやすくなると思います。

ホームセキュリティとサイバーセキュリティ対策で共通する考え方

| ホームセキュリティ | サイバーセキュリティ | |

|---|---|---|

| ①予防 | 締め忘れ⇔アラーム 泥棒が下見をする際に、古い鍵や割れた窓を放置していると狙われる |

ASM(アタックサーフェスマネジメント)ツール |

| ②入口対策 | 鍵 家に鍵をかけて泥棒を侵入させない |

UTM(統合脅威管理)・アンチウィルスソフト |

| ③内部対策 | 防犯カメラ 防犯カメラで家の中の泥棒を検知して悪さをさせない |

EDR(エンドポイントセキュリティを担う仕組み) |

| ④出口対策 | 警備員 泥棒が家の物を盗んで逃げようとするところを止める |

フィルタリングソフト |

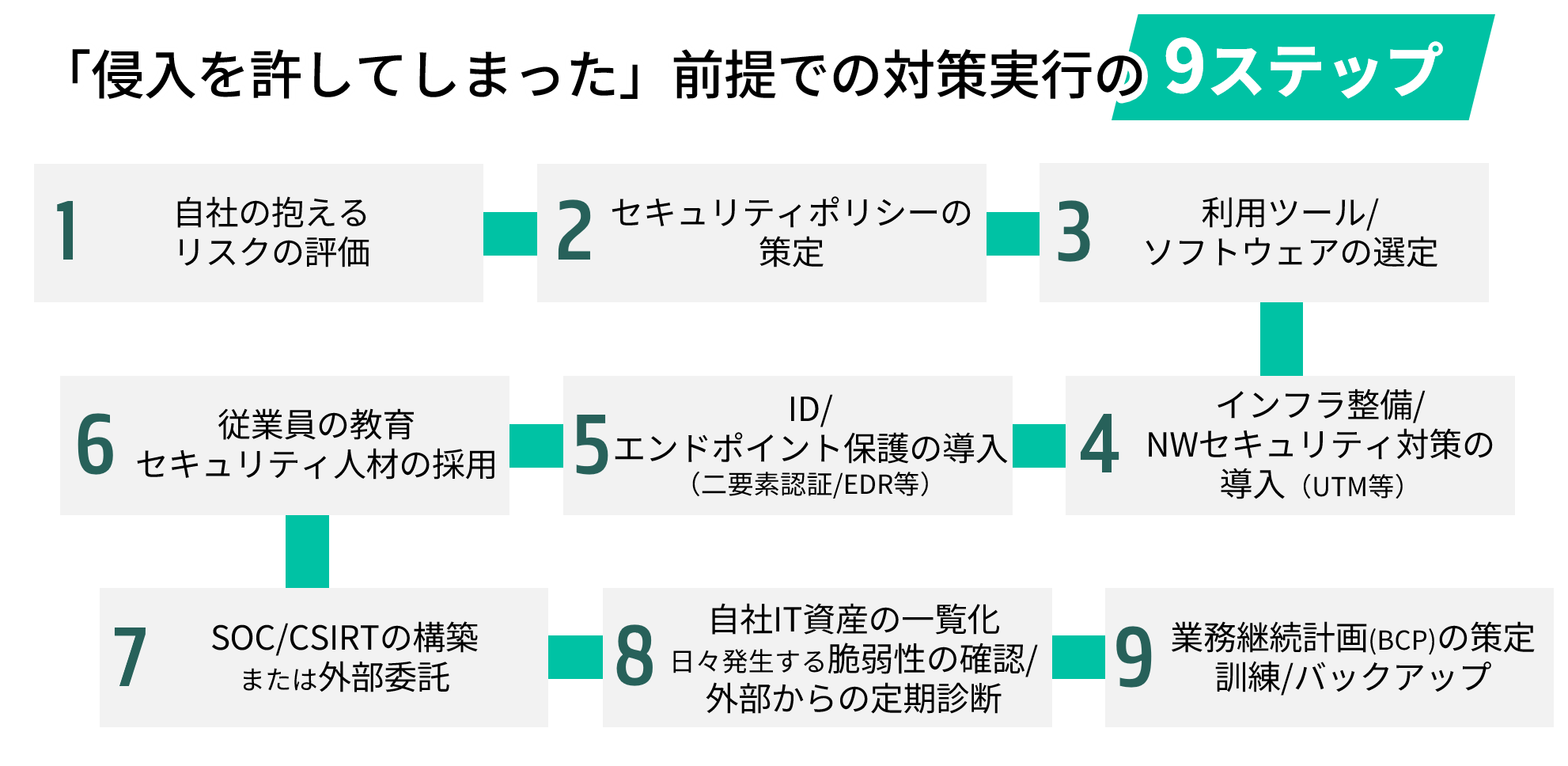

予防から出口対策まで行うことで、攻撃者を侵入させず、もし侵入を許してしまった場合も被害を最小限に抑えることが可能になります。ただ、これらを実現するには、以下の9つのステップを実行する必要がありますが、一般的な企業で2年ほどの時間がかかるとともに多額の費用がかかるのが現実です。

- 自社の抱えるリスクの評価

- セキュリティポリシーの策定

- 利用ツール/ソフトウェアの選定

- インフラ整備/ネットワークセキュリティ対策の導入(UTM等)

- ID/エンドポイント保護の導入(二要素認証/EDR等)

- 従業員の教育/セキュリティ人材の採用

- SOC/CSIRTの構築または外部委託

- 自社IT資産の一覧化、日々発生する脆弱性の確認/外部からの定期診断

- BCP(業務継続計画)の策定、訓練/バックアップ

まずは「攻撃されにくい状態」に!

このような話を聞くと、「本当にこれだけの対策を全部実施できるのだろうか?」と心配になる方もいらっしゃるかもしれません。確かに、多額なセキュリティ対策を行っても攻撃されなければ“無駄な投資”になりかねませんし、2年かけて準備していてもその途中で攻撃される恐れもあります。

こうしたことを踏まえて、企業のみなさま、特に中小企業のサイバーセキュリティ対策として、まず行うべき点は、先ほどの表にあった「予防」部分となります。「予防」つまり「攻撃されにくい状態」にするのに有効な手法の1つが、ASM(アタックサーフェスマネジメント)です。また、数年前から「侵入前提の対策が必要」と言われていますが、まずは「侵入されない対策」(予防、入口対策)をしっかり実施した後に、侵入前提の対策を実施することが必要です。

ASMに関しては、経済産業省が2023年5月に「サイバー攻撃から自社のIT資産を守るための手法として注目されている」として、導入ガイダンスをまとめていて、その中でASMは次のように定義されています。

「組織の外部(インターネット)からアクセス可能な IT 資産を発見し、それらに存在する脆弱性などのリスクを継続的に検出・評価する一連のプロセス」

経済産業省の「ASM導入ガイダンス」https://www.meti.go.jp/press/2023/05/20230529001/20230529001.html

ASMの特徴は、特定の機器だけに限定せずに、インターネットからアクセスできるすべてのデバイスをチェックできる点です。また、チェックの際に特別な「攻撃用のデータ」を使わないため、システムに余計な負担をかけることなく、安全に診断をすることができます。自社が持つIT資産に加え、取引先が持つIT資産のセキュリティ脆弱性もチェックすることができるので、自社だけでなく取引先のセキュリティリスクも可視化することができるようになります。

費用対効果の高いASM

ASMを使うことで、リスク担当者は以下のようなことなどができるようになり、その後の対策の優先順位をつけて実行していくことができるようになります。

- 知らなかったWEBサイトやサーバの存在を把握できる

- セキュリティ対策が不十分な箇所を特定して、修正できる

- 脆弱性単体の評価ではなく、攻撃者に頻繁に悪用されているかなどの指標に基づいて、現実的なリスクの評価ができる

- 外部からの攻撃経路を特定して、対策を講じることができる

- リスクを低減して、攻撃による被害を最小限に抑えることができる

予防から出口対策までを行うことができれば理想的ではありますが、すべての企業がそのような対策ができるわけではありません。まずは、費用対効果が高いASMを使ってみるのも有効な選択肢の1つとなります。

当社でもASMを使った「MS&ADサイバーリスクファインダー」という自社のIT資産のリスクや取引先の診断サービスを提供していて、多くの企業のサイバーセキュリティ対策を支援していますが、このほかにも様々な会社からいろいろなサービスが提供されています。「当社や各社がどのようなサービスを提供していて、どこがどう違うのか知りたい」「まずはどこから手を付けたらいいのか知りたい」など、ASMを活用したサービスについて知りたい企業や組織のみなさんは、ぜひお気軽にご相談ください。

(本インタビューは、2024年12月23日に実施されたものです)

ASMツールを詳しく知りたい「MS&ADサイバーリスクファインダー」

DX進展によるクラウド利用の拡大に加え、コロナ禍によるテレワーク拡大で増加するサイバーリスク。しかしながら、自社全てのIT資産を人手を介し把握・管理するのは容易ではない現実。ASM(Attack Surface Management)サービス「サイバーリスクファインダー」は外部(インターネット)に公開されているサーバやネットワーク機器の情報を収集・分析し、不正侵入経路となりうるポイントの把握とモニタリングを実行できます。

取引先診断サービスを詳しく知りたい「MS&ADサイバーリスクファインダー 取引先診断サービス」

DX進展によるクラウド利用の拡大に加え、コロナ禍によるテレワーク拡大で増加するサイバーリスク。しかしながら、自社全てのIT資産を人手を介し把握・管理するのは容易ではない現実。ASM(Attack Surface Management)サービス「サイバーリスクファインダー」は外部(インターネット)に公開されているサーバやネットワーク機器の情報を収集・分析し、不正侵入経路となりうるポイントの把握とモニタリングを実行できます。

ASMについて、さらに詳しく知りたい

ASM(Attack Surface Management)とは? ~必要性から運用方法まで解説~

https://rm-navi.com/search/item/1821