サプライチェーンセキュリティとは?事例から学ぶリスクと脆弱性

2024.12.20

原料の調達から製造、販売、消費に至る一連の流れのことを「サプライチェーン」といいます。ビジネスの規模が大きく、かつ多くの関係会社の中にある一部の脆弱性を狙うことで広範囲に影響を及ぼすことができるため、サプライチェーンを狙ったサイバー攻撃が増えています。これからは個社単位ではなくサプライチェーン全体を意識したセキュリティ強化が一層求められます。

この記事では、サプライチェーンに潜むセキュリティリスクやその考え方について解説します。

サプライチェーンセキュリティとは

まずはサプライチェーンセキュリティがどのようなものなのか、以下の3つの項目に分けて紹介します。

- サプライチェーンセキュリティの定義

- サプライチェーンセキュリティを取り巻く現状

- 情報セキュリティにおけるサプライチェーンセキュリティの重要性

それぞれ、詳しくみていきましょう。

サプライチェーンセキュリティの定義

サプライチェーンとは、製品の原材料の調達から製造・管理・販売・消費といった一連のプロセスのことを指しています。この複雑なプロセス内にある脆弱な部分を経由して、最終的な目標となる対象に到達、攻撃を試みるサイバー攻撃がサプライチェーン攻撃です。この中には、物理的なセキュリティとソフトウェアやデバイスを介したサイバーセキュリティの両方が含まれます。

これらの攻撃やリスクからサプライチェーンの情報セキュリティを維持する対策のことを「サプライチェーンセキュリティ」と呼びます。

サプライチェーン攻撃は主に、サプライチェーンに存在する攻撃可能なあらゆる脆弱性がきっかけになるため企業や組織は自社のセキュリティ強化だけでなく、取引先や関係会社を含めたサプライチェーン全体に対して、セキュリティレベルを維持する対策が求められます。一部への攻撃が結果としてサプライチェーン全体への大きな被害へとつながることから、大きな対策テーマであると言えます。

サプライチェーンセキュリティを取り巻く現状

サプライチェーンへの攻撃は大きなセキュリティ脅威として意識されています。なぜなら、攻撃の影響範囲が広く、甚大な被害につながる可能性があるからです。

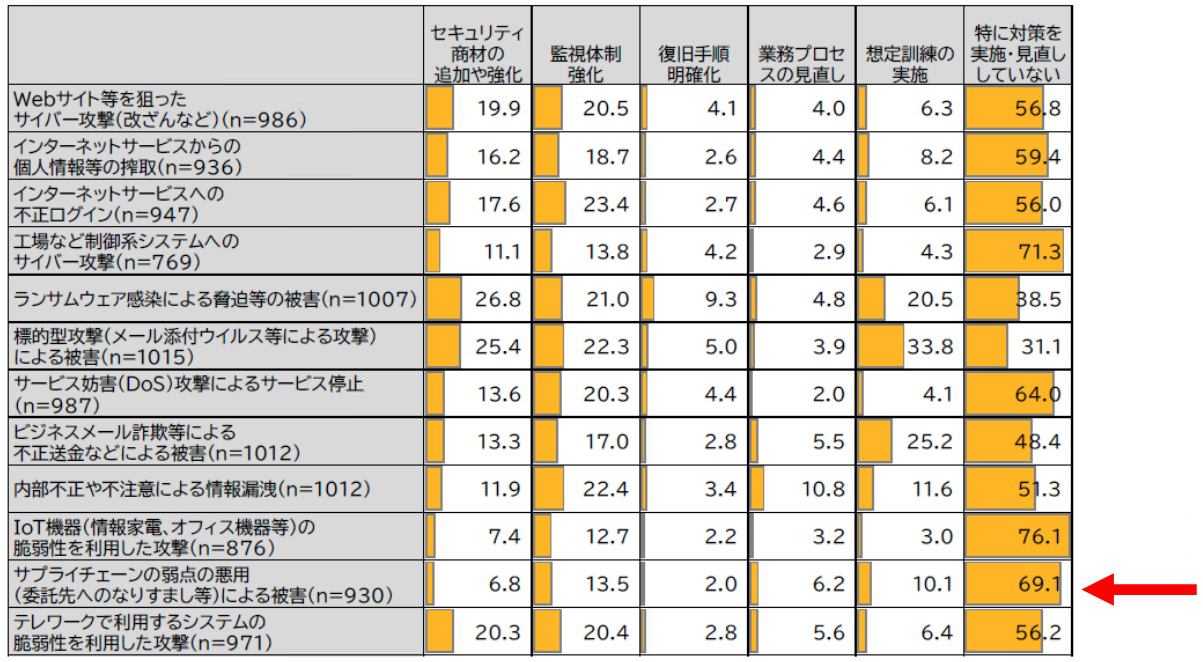

一方で、サプライチェーンセキュリティについて特に対策を実施・見直しできていないと回答している企業も多く、現状では十分な対策ができている状態とはいえません。

(過去1年間)情報セキュリティインシデント対策の実施・見直し状況

情報セキュリティにおけるサプライチェーンセキュリティの重要性

IPA(独立行政法人情報処理推進機構)が発表している2024年の情報セキュリティ10大脅威の2位にサプライチェーン攻撃が入っています。2019年に初めて選出されてから6年連続6回目の選出です。

たとえば、昨今よく見受けられる業務委託先の企業がサイバー攻撃を受け、委託していた個人情報が漏えいするなどの被害はこれにあたります。

一度の攻撃で、サプライチェーンの複数の委託元や委託先のビジネスに影響を及ぼすため、多くの企業にとって人ごとでは済まされないリスクと言えるでしょう。

サプライチェーン攻撃とは?

サプライチェーン攻撃について、種類とその特徴について解説します。それぞれみていきましょう。

サプライチェーン攻撃の種類

サプライチェーン攻撃を主要な3つの種類に分けて、それぞれ解説します。

ビジネスサプライチェーン攻撃

ビジネスサプライチェーン攻撃は、強固なセキュリティ対策がとられている大手企業への直接的な攻撃でなく、サプライチェーンの脆弱な部分を狙ったサイバー攻撃です。

サプライチェーンでは、いわゆる大手企業から、小規模な製造企業までさまざまな企業がプロセスの中に含まれます。

大企業においては高度で先進的なセキュリティ対策を強化しているケースが多いでしょう。一方で、中小企業ではなかなかセキュリティ対策に多くの投資を割くことができないのが現状です。そのため攻撃者は、本来の標的の周辺にある脆弱な組織を経由し目標に到達するアイランドホップ攻撃などを目論みます。

ソフトウェアサプライチェーン攻撃

ソフトウェアの 開発、配布、更新プロセスに侵入し、マルウェアなどの不正なプログラムや脆弱性を仕込んでおく手法をソフトウェアサプライチェーン 攻撃といいます。そのソフトウェアの広範囲のユーザーや企業に影響を与えるため、非常に深刻な影響を及ぼすことがあります。

サービスサプライチェーン攻撃

サービスサプライチェーン攻撃とは、クラウドサービスや マネージドサービスプロバイダー(MSP)などの複数の顧客にサービスを提供する事業者を狙った攻撃です。この攻撃の目的は、サービス事業者を通じて攻撃者の標的となる企業のネットワーク、システムに侵入することで標的企業のシステムやデータに不正アクセスし、情報窃取やシステム破壊などの攻撃を行うことがあります。

サプライチェーン攻撃の特徴

サプライチェーン攻撃の特徴として、以下のようなものがあげられます。

| 特徴 | 詳細 |

|---|---|

| 間接的なアプローチが可能 | サプライチェーンにある一部の脆弱性から侵入し、本来の攻撃対象である企業に侵入や攻撃を試みる |

| 広範囲に影響を与える場合がある | 一度の攻撃で、サプライチェーンに含まれる多くの企業や工程に影響を及ぼす |

| 多種多様な攻撃方法がある | ソフトウェアやハードウェア、サービスなどさまざまな要素が攻撃対象となる。また、目的も情報窃取やネットワークへの侵入などさまざまである |

サプライチェーンセキュリティに関する攻撃事例紹介

では、具体的にはどのような攻撃事例があったのか、サプライチェーンに対する攻撃の事例を紹介します。

- 製造業サプライヤーのランサムウェア攻撃

- 業務委託先のマルウェア攻撃

製造業サプライヤーのランサムウェア攻撃

部品製造会社のサーバー群がランサムウェアに攻撃を受けた事例です。ランサムウェアに感染後、PCがロックされファイルが暗号化されてしまい、事業が停止し部品製造ができなくなりました。これは、暗号化されたものを元に戻すことと引き換えに「身代金」を要求するタイプのサイバー攻撃の一種です。

製造が停止したことで、事業会社へ部品が納品できず、最終製品を製造する事業会社の全工場も1日稼働停止となりました。工場停止に伴う推定被害金額は500億円です。

原因は、部品製造会社の子会社が特定外部企業との専用通信に使用していたリモート接続機器の脆弱性を突かれ、内部ネットワークを侵害されたためです。このように、最終製品を製造する事業会社が直接攻撃されなくとも、製造に必要な部品が供給されなくなると工場の稼働を停止しなければなりません。工場の稼働を停止してしまうと、見込まれていた製品の製造ができず被害が発生します。

参考:独立行政法人情報処理推進機構 「実務者のためのサプライチェーンセキュリティ手引書」

業務委託先のマルウェア攻撃

ITインフラの運用やメンテナンス業務を委託していた二次請け会社が感染したことをきっかけに、一次請け会社や発注元企業のシステムまで不正アクセスされた事例です。

結果的に、発注元企業の保有する約52万件の個人情報が流出しました。さらに特定者間のやり取りなど、「通信の秘密」に該当する情報が2万2239件にもアクセスされています。

二次請けの会社では、最初に業務端末がマルウェアに感染し、さらにサーバーに侵入されたことで、管理者権限が奪取され認証情報等も悪用されました。原因は、一次請け、二次請けのサイバーセキュリティ対策に不備があり、外部からのマルウェア感染を許したためです。

業務委託契約に、定期的な評価や基準遵守に関する取り決めが存在せず、適切な業務委託先管理ができていなかったことも原因となりました。

参考:独立行政法人情報処理推進機構 「実務者のためのサプライチェーンセキュリティ手引書」

サプライチェーンセキュリティへの取り組み方とは?

情報セキュリティ10大脅威の上位となっているサプライチェーンセキュリティに、企業はどのように取り組めばいいのでしょうか?

サプライチェーンセキュリティは自社だけで完結するものではなく、サプライヤーの協力も必要です。関係企業含めて、高いセキュリティ意識をもち対策するための取り組みが必要となります。

以下にて、いくつかの取り組みについて解説します。

統制方針を決める

サプライチェーン全体の保護は困難なため、サプライチェーンを管理する主要企業は、サプライヤーを重要度等で分類し、対応範囲を決定する必要があります。分類結果にもとづいて、リスク評価や可視化するための方法、統制方針などを自社の状況に合わせて検討することが効果的です。

コストやリソース、関係会社との関係性も大きく関わるため、方針を決めるためには、経営層にもサプライチェーンセキュリティを経営リスクとして認識してもらう必要もあります。サプライヤーへの協力をお願いする際にも、経営層の理解を得ておけば、スムーズに進められるでしょう。

サプライチェーンの体制構築と対策推進は社外の関係者も含まれるため、強制力を行使することは難しい場合があります。取引先の対策において、費用面で課題が発生することもあります。そのため、猶予期間を設け、改善計画の策定を依頼することを取引継続の条件として、段階的に対応を促すなど工夫が必要です。

統制方針を評価する

すでに決定したサプライチェーンセキュリティの統制方針は、実際の運用を通じて方針の効果を評価し、必要に応じて改善することが重要です。

また、業界規制やガイドラインの更新、サイバー攻撃傾向の変化などに応じて方針を更新する必要があります。

これにより、変化する環境に適応した統制方針を維持できます。

サプライチェーンセキュリティ対策能力が問われる仕組みへ

2024年4月5日に、経済産業省が「企業のサイバー対策を5段階で格付けする制度」を検討中であることを発表しました。

この制度では、各企業における対策状況が見えるような仕組みを想定しており、今後取引などにおいても、セキュリティ対策をしていることが有利になると予想されています。今後、セキュリティレベルの高い取引先を選びやすくするため、格付け取得することを公共調達や補助金支給などの要件に盛り込むことも発表されています。

サプライチェーンセキュリティにおけるASM(アタックサーフェスマネジメント)の重要性

サプライチェーンセキュリティにおいては、自社だけではなく関係会社を含めて包括的なセキュリティ対策が求められます。

また今後、経済産業省が企業を5段階で格付けする制度を発表している通り、セキュリティ対策が取引にも大きく影響を与えることが予想されます。一方で、実行には非常にコストやリソースが求められるのが現状です。

そこで注目されつつあるのがASM(アタックサーフェスマネジメント)です。

ASMとは、組織の外部からアクセス可能なIT資産を発見し、それらに存在する脆弱性などのリスクを継続的に検出・評価する一連のプロセスを指します。

既知・未知にかかわらず、幅広くIT資産の発見と評価を行うことができるため、自社だけではなく関係会社や取引先に対する対策としても有効だと考えられます。

ASMツールを用いることで比較的低コストで、継続的なセキュリティリスク診断を行うことも可能です。

より一層セキュリティ対策強化がもとめられるなかで、ASMツールの活用が事業の後押しとなってくれるのではないでしょうか。

まとめ

この記事では、おもにサプライチェーンセキュリティについて紹介しました。サプライチェーンセキュリティは、自社のセキュリティ強化だけでは完結しないため、取引先企業も意識した包括的な対策が必要です。

また、大手企業のみではなく、サプライチェーンに含まれる関係会社すべてが攻撃対象となり、侵入経路となる可能性があります。自社が原因でサプライチェーンに多大なる影響を与えることがあります。多くの企業にとって人ごとで済まされるリスクではありません。

自社がリスクにならないよう、継続的なセキュリティ対策を行っていきましょう。

ASMツールを詳しく知りたい「MS&ADサイバーリスクファインダー」

DX進展によるクラウド利用の拡大に加え、コロナ禍によるテレワーク拡大で増加するサイバーリスク。しかしながら、自社全てのIT資産を人手を介し把握・管理するのは容易ではない現実。ASM(Attack Surface Management)サービス「サイバーリスクファインダー」は外部(インターネット)に公開されているサーバやネットワーク機器の情報を収集・分析し、不正侵入経路となりうるポイントの把握とモニタリングを実行できます。