EvilTokensで拡大するデバイスコードフィッシング 正規認証を悪用する攻撃の実態と対策

2026.4.28

デバイスコードフィッシングという攻撃手法が、ここ最近増加しているとの報告がある。

多要素認証を回避する手法として2023年ごろから注目を集めてきたが、Push Security社によると、2026年に入ってから検出されたデバイスコードフィッシングページは、前年同期比37.5倍に達したという。※1

さらに同年2月には「EvilTokens」と呼ばれるPhaaS※2が登場し、専門知識の乏しい攻撃者でも、フィッシング攻撃を大量かつ効率的に実行できる環境が整いつつある。本稿ではデバイスコードフィッシングの手口や特徴、対策について解説する。

※1 Push Security社「Device code phishing attacks have skyrocketed: here’s what you need to know 」

https://pushsecurity.com/blog/device-code-phishing(最終アクセス2026年4月13日)

※2 Phishing as a Service。フィッシング攻撃を容易に実行するための仕組みやツールをサービスとして攻撃者に提供するもの

流れ

- “デバイスコードフィッシング”はデバイスフローを悪用した攻撃

- デバイスコードフィッシングの攻撃の手口とは?

- 攻撃ツール“EvilTokens” 専門知識が乏しくても攻撃を大量・効率的に実行可能に

- デバイスコードフィッシング対策 3つの方法とは?

1. “デバイスコードフィッシング”はデバイスフローを悪用した攻撃

デバイスコードフィッシングは、OAuth 2.0の拡張仕様であるデバイスフロー(OAuth 2.0 Device Authorization Grant)を悪用した攻撃である。デバイスフローは本来、スマートテレビやIoT機器など、ブラウザや文字入力に制限があるデバイス向けに設計された認証方式である。利用の仕組みは以下のとおり。

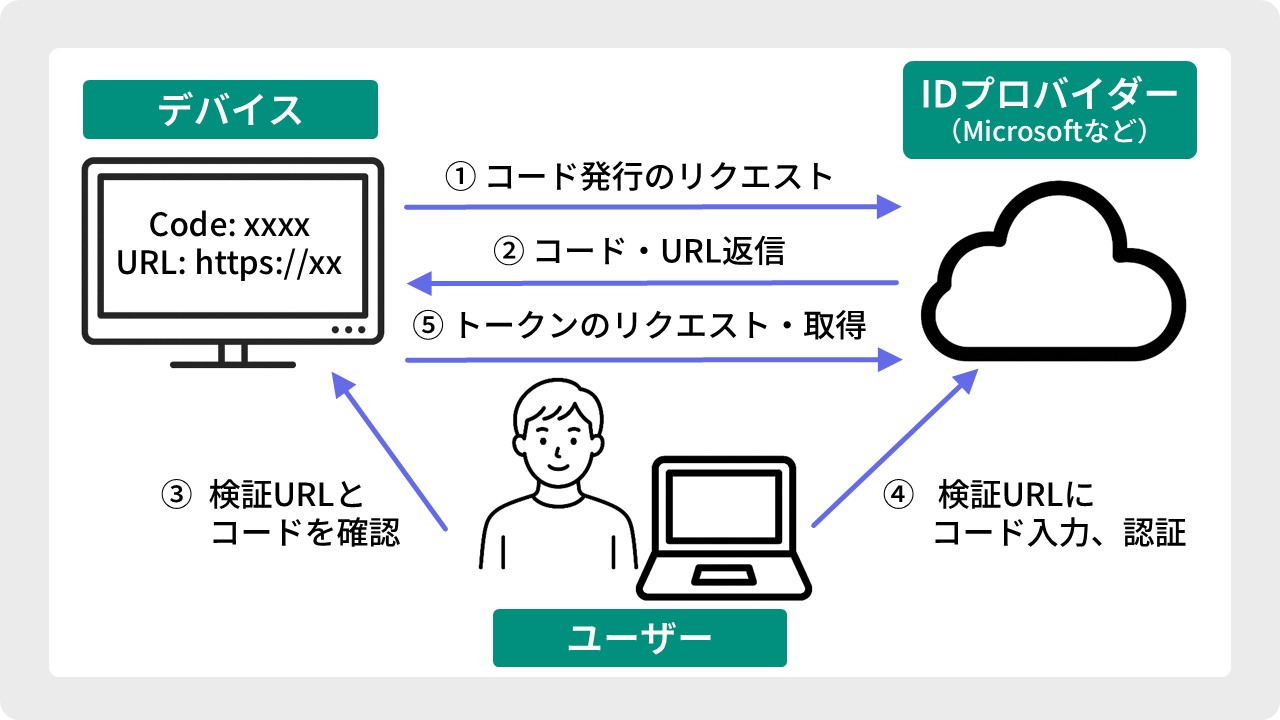

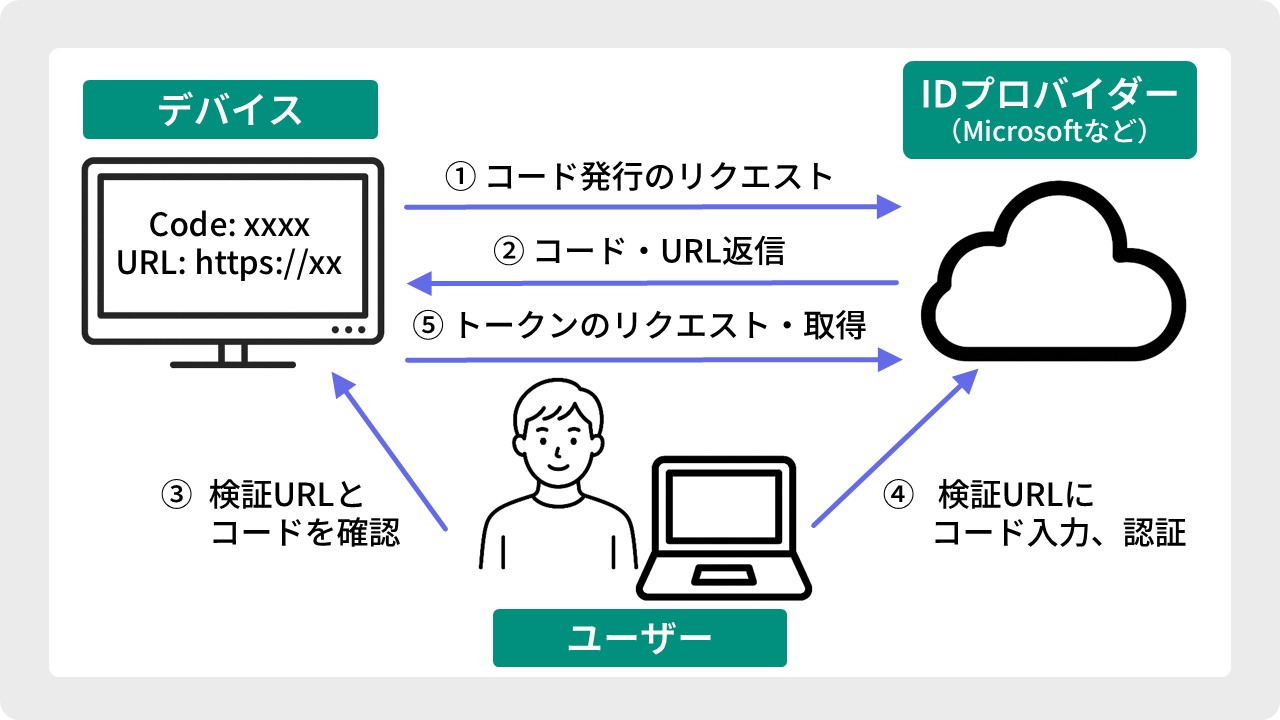

図1 デバイスフローの例

MS&ADインターリスク総研にて作成

デバイスフロー

- デバイス(例:スマートテレビ)からIDプロバイダーにリクエストを送信する

- デバイスがIDプロバイダーからデバイスコードと検証用URLを受け取る

- ユーザーはデバイスに表示された検証用URLとコードを確認する

- ユーザーはスマートフォンやPCなど別のデバイスのブラウザで、指定された検証用URLにアクセスし、デバイスコードを入力して認証を完了する

- 認証完了後、デバイスにアクセストークンとリフレッシュトークンが発行される

Microsoftのほか、Google、Salesforce、GitHub、AWSなど多くの主要クラウドサービスがこのフローに対応している。

2. デバイスコードフィッシングの攻撃の手口とは?

攻撃者はデバイスフローを悪用し、正規の認証基盤を介して被害者のアクセストークンを詐取する。攻撃に正規のIDプロバイダー(Microsoft)が使われるため、被害者が不審に思わず処理を進めてしまう可能性がある。

以下は、実際に悪用されているMicrosoftのデバイスフローを利用したデバイスコードフィッシングの流れである。

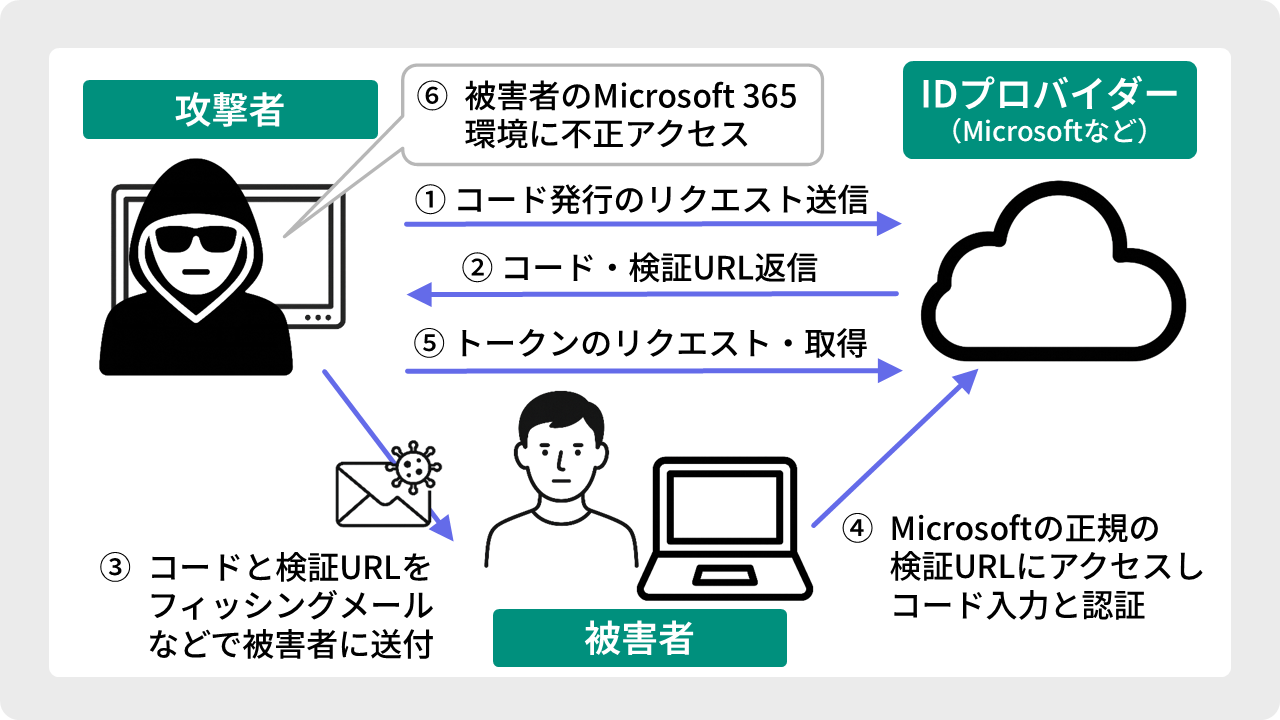

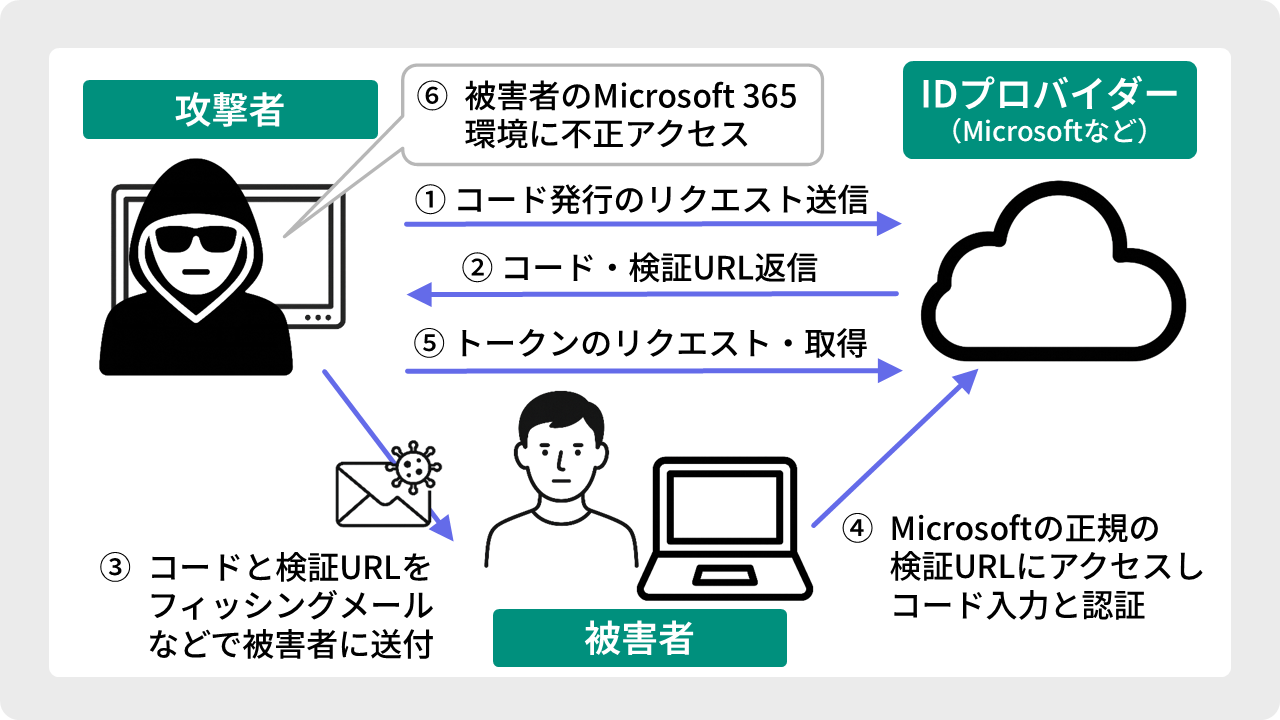

図2 デバイスコードフィッシングの例

MS&ADインターリスク総研にて作成

攻撃のプロセス

- 攻撃者はMicrosoftに対して自身のデバイスを登録するためのデバイスコードと検証用URLをリクエストする

- 攻撃者はMicrosoftからデバイスコードと検証用URLを受け取る

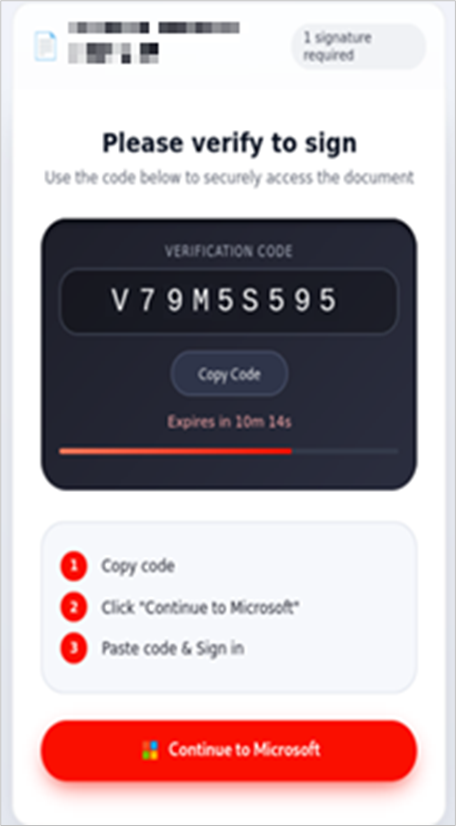

- 攻撃者はそのコードを記載したフィッシングメール(図3のようなMicrosoftとAdobeの連携を装ったURLにアクセスさせるメール)を被害者に送付する

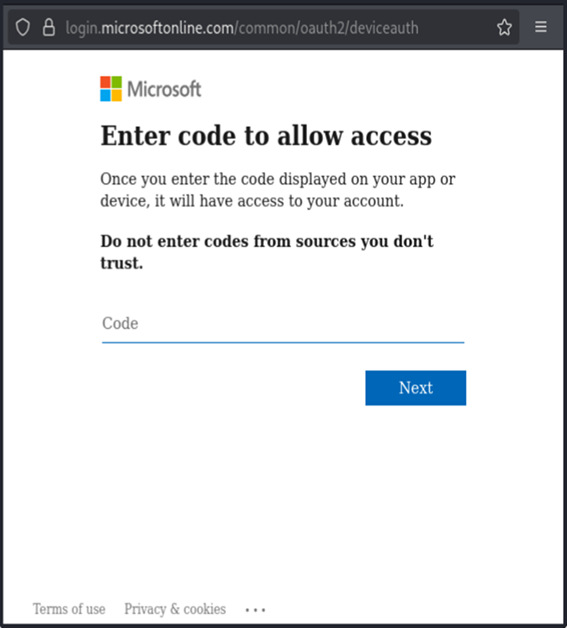

- 被害者は、図4のようなMicrosoftの正規ドメインにアクセス後、デバイスコードを入力する。被害者は自身のアカウントを選択し、多要素認証などの認証を完了する。認証は正規のMicrosoftサーバー上で行われるため、被害者は不正操作の被害を受けていることに気づかない

- 攻撃者はMicrosoftにリクエストし、トークン(アクセストークンとリフレッシュトークン)を取得する

- 攻撃者は取得したトークンを使い、被害者のMicrosoft 365環境に継続的にアクセスする。リフレッシュトークンを定期的に更新することで、最大90日間にわたり不正アクセスを維持できる

この攻撃の特徴は、被害者が正規のMicrosoftのページで実際に多要素認証を完了させることにある。被害者自身が正規サイトで操作するため、FIDO2※3(パスキー※4)など、フィッシング耐性が高いとされる認証手段であっても、正規サイト上で認証させることで回避される可能性がある。

図3 MicrosoftとAdobeの連携に偽装したトークン表示画面の例

MS&ADインターリスク総研が加工して作成

※「Continue to Microsoft」ボタンを押すとMicrosoftの正規認証画面に遷移する

図4 デバイスコードの正規認証画面の例

MS&ADインターリスク総研が加工して作成

※3 パスワード不要で生体認証やセキュリティキーを使ってログインする認証規格

※4 スマートフォンやPCで生体認証や暗証番号を使って、パスワードなしで本人確認してログインできるFIDO2をベースにした仕組み

3. 攻撃ツール“EvilTokens” 専門知識が乏しくても攻撃を大量・効率的に実行可能に

2026年2月中旬に登場したEvilTokensは、デバイスコードフィッシングをPhaaSで提供する攻撃ツールキットである。Sekoia社によると、同ツールはTelegram※5を通じて販売されており、専門知識の乏しい攻撃者でもフィッシング攻撃を大量かつ効率的に実行できる環境を提供している。

EvilTokensの主な特徴は以下のとおりである。

- BEC(ビジネスメール詐欺)専用ウェブメールクライアント:OutlookのUIを模倣しており、侵害したアカウントからのメール送受信・添付ファイルのダウンロードが可能である

- AIによる自動化:被害者のメールボックスへの不正アクセス後、AIを使ったメール内容の分析・要約、財務関連メールスレッドの自動識別、BECメールの下書き自動生成といった機能を備えている

- キーワードアラート機能:「振込依頼」「口座番号」「送金」などのキーワードを設定することで、侵害した全アカウントのメールをリアルタイムに監視し、合致した場合に攻撃者のTelegramへ即時通知が届く

- 組織情報の収集:対象組織内の情報(部署、役職、連絡先など)を洗い出し、攻撃の標的になりうる経営幹部・経理担当者を特定する

このようにPhaaSで提供されることで、デバイスコードフィッシングの実行ハードルは大幅に低下したとみられる。実際、Sekoia社の調査では、2026年3月19日時点で、EvilTokensの招待制グループには約280人の利用者(攻撃者)が参加していたことが確認されている。※6

EvilTokensの運営者は、現時点ではMicrosoftに限定されているフィッシングページを、今後GmailおよびOktaに対応させる計画を公表している。※7これが実現した場合、攻撃対象は企業の主要なクラウド認証基盤全体へと、さらに拡大する恐れがある。

※5 高い匿名性と秘匿性が特徴の無料チャットであり、サイバー攻撃者間の情報交換などに広く使用される

※6 Sekoia社「EvilTokens: an AI-augmented Phishing-as-a-Service for automating BEC fraud - Part 2」

https://blog.sekoia.io/eviltokens-an-ai-augmented-phishing-as-a-service-for-automating-bec-fraud-part-2(最終アクセス2026年4月13日)

※7 Sekoia社「New widespread EvilTokens kit: device code phishing as-a-service - Part 1」

https://blog.sekoia.io/new-widespread-eviltokens-kit-device-code-phishing-as-a-service-part-1(最終アクセス2026年4月13日)

4. デバイスコードフィッシング対策 3つの方法とは?

対策方法としては以下のような対策が考えられる。

- Microsoft Entra IDで、可能な限りデバイスフローを禁止する。難しい場合は、条件付きアクセスポリシーでデバイスフローを制限する。※8

- Microsoft Entra IDの監査ログを定期的にレビューし、異常なサインイン履歴を確認する。

- 従業員には、デバイスコードの入力が必要な正規の業務シナリオを明示し、それ以外は拒否するよう周知する。

※8 Microsoft社「Storm-2372 conducts device code phishing campaign - Mitigation and protection guidance」

https://www.microsoft.com/en-us/security/blog/2025/02/13/~(最終アクセス2026年4月13日)

5. まとめ

デバイスコードフィッシングは多要素認証を回避できる恐れがある。さらに、EvilTokensの登場やAI機能の搭載により、言語の壁を越えた大規模なフィッシング攻撃が展開される可能性も高まっている。

本稿が、こうした攻撃手口への理解を深め、各社におけるセキュリティ対策の強化につながる一助となれば幸いである。